『ほこ×たて』世界一ハッカー VS 最強セキュリティ。防御側が語る番組の裏側

“世界一のハッカーと最強セキュリティが戦う!”と銘打ち、昨日放送されたバラエティ番組『ほこ×たて』の内容が「ひどすぎる」とインターネットで話題になっていますが、実際はかなりの演出があったようです。

気になるその対決は「3人の人物を撮影した写真を3分割したものを、A、B、C各パソコンに1枚ずつ隠し、それをハッカーが1台ずつハッキングして見つけ出していく」という方法で行われました。

放送された内容では、Stage 1(1台目のパソコン)はわずか30分でパソコンに侵入成功。その後、指定されたファイル「takahiro.jpg」を探そうとしたところなんと同じファイル名の画像が5万枚も用意されており、ファイルサイズや大きさの違いで並べ替えて探し出していました。

Stage 2でもハッカー側は侵入に成功したものの、指定されたファイル「yuko.jpg」の名前が書き換えられており、パソコンの操作履歴をチェックするも元のファイルを発見できず、楽天のハッカーが諦めてセキュリティ側の勝利となりました。

30分でセキュリティを破られ、苦肉の策として同名ファイルを5万枚。次のStageではルールで決まっていたはずのファイル名を書き換えている、として「セキュリティ側の負け」と放送後は『Twitter』を中心に突っ込まれまくりでしたが、じつはこの勝負にはひどい編集が行われていました。

使用されたパソコンは脆弱性のあるもの

まず知っておきたいことは、セキュリティ側に用意されたパソコンは脆弱性のあるもの、ということでした。

Stage 1のパソコンにインストールされていたのは13年前に発売されたOS『Windows 2000 server』、それもセキュリティ更新のService Packを適用していないものだったと、セキュリティ側の担当者がTwitterで明かしています。

@yumu19 Windows2000 server spなしです。

また、Stage 2においても12年前に発売された『Windows XP』であり、こちらもセキュリティ更新のService Packは適用されていません。

Stage2は WindowsXp spなしで、 ssh ,rdp他でログイン可能で、 joe pass。

ようするに、わざと侵入されやすくした弱点だらけのパソコンだったわけです。

30分で侵入できたあとも攻撃は無効化されていた

パソコンは脆弱性が盛りだくさん。侵入を防ぐことはほぼできない状況。そういったなかでセキュリティ側がどうしたかというと、弱点をつかれても攻撃ができないような対策を施していました。

30分で脆弱性を突けたのですが、脆弱性を突いても攻略できないようにしてあったので、その後に時間のことは時計を見てください。ほこたて

@suzuran91 @yumu19 13年前のままのOSですので、本当の見どころは、侵入できたはずなのに、なにもできないというと凝ったのですが、まあ、カットですね。強化したのは、侵入されてからいかに何もできなくするかでしたので。

@samuraiseven_ 最強にすると誰も挑戦しないので、挑戦者が対等に行けるように思っていただける条件を出し合って対戦のルールを決めています。そこで、OSにパッチをあてないというルールにしたので、脆弱性だらけで突かれても核心の部分には容易に入ってこれない対策をしました。

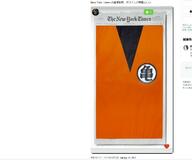

実際にかかった時間についてはブログ『I believe in technology』が、「約3時間かかっている」と番組の検証画像付きで指摘しています。

実際に侵入したとされる画面で確認すると……。時刻は「14:49 GMT」となっている。日本時間は「GMT+9:00」なのでこれは「23:49」だ。開始時刻は21時なので実際には約3時間かかっていたことになる。

実際には攻略まで3時間かかったものが30分とされ、しかもたったの1分や2分といった短い時間で放送されるため“あっという間に侵入された”かのような印象を受けてしまいます。

ハッカーはスタッフにパソコンの弱点を聞いている

また、ハッカー側は番組スタッフに対して「どういったセキュリティをしているのか」を聞く、いわゆるソーシャルエンジニアリングも行っていたそうです。

@hanazukin 侵入できるまでに2回心が折れて、ディレクターにソーシャルエンジニアリング仕掛けてやっと成功。

セキュリティを強化した部分をばらされてしまっては、さすがの最強セキュリティもお手上げです。残された手は番組スタッフの口をガムテープで縛るしかないでしょう。

暗号化をファイル名を書き換えたと編集

そして“ルール違反”として視聴者に笑われていた“ファイル名書き換え大作戦”ですが、こちらも『TrueCrypt(トゥルークリプト)』というハードディスク(仮想ディスク)を暗号化するソフトウェアを使っていたのに、「ファイル名を書き換えた」と編集されていたそうです。

@reynotch ちゃんとやっていたのすが。いつの前にか「何とファイル名を書き換えてしまう作戦」になっていました。 画像解析しないとなぜそうなったかわからない編集だった。

@tetsutalow @akirakanaoka ファイル名を変えるのは、TrueCryptの暗号化ドライブを使うという専門用語にするとなりますので。

こんな編集をされては対決の真実が伝わりませんね。世界一のハッカーと最強セキュリティの面白い勝負が見られると思って番組を楽しみにしていた視聴者をバカにしています。

なお、セキュリティを担当したネットエージェント株式会社は放送後に自社のFacebookページにて「弊社側も視聴者の皆さまと同様に、本日の放送で初めて編集後の内容を観る事が出来たのですが、実際の対決状況がわかりにくかったですね。。。近日中に、実際どのような対決が行われていたのか、もう少し詳しくご案内したいと存じます」とコメントしています。